Leistungen

Ziele

Schutz der Ressourcen

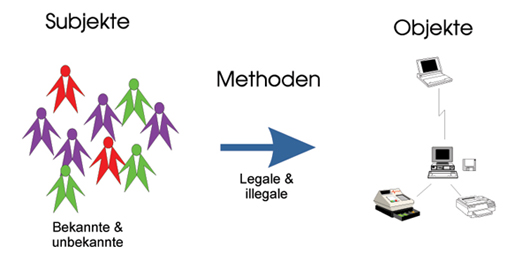

Im Informationszeitalter ist der adäquate Schutz der unternehmenseigenen Information vor nicht berechtigten Zugriffen eine Kernaufgabe. IT-Sicherheit wird damit zum Wettbewerbsfaktor. Die einfachste Sicherheitspolitik lässt sich wie folgt formulieren: „Zugriff auf die Ressourcen haben nur berechtigte Personen oder berechtigte Subjekte“. Die eindeutige Identifikation der beteiligten Personen, Subjekte, Methoden und Ressourcen ist eine nichttriviale technische und organisatorische Aufgabe.